Web安全渗透测试

Web安全渗透测试 掌握绝大多数Web漏洞原理及攻防手段

上百个真实案例逐一讲解,掌握绝大多数Web漏洞原理及攻防手段

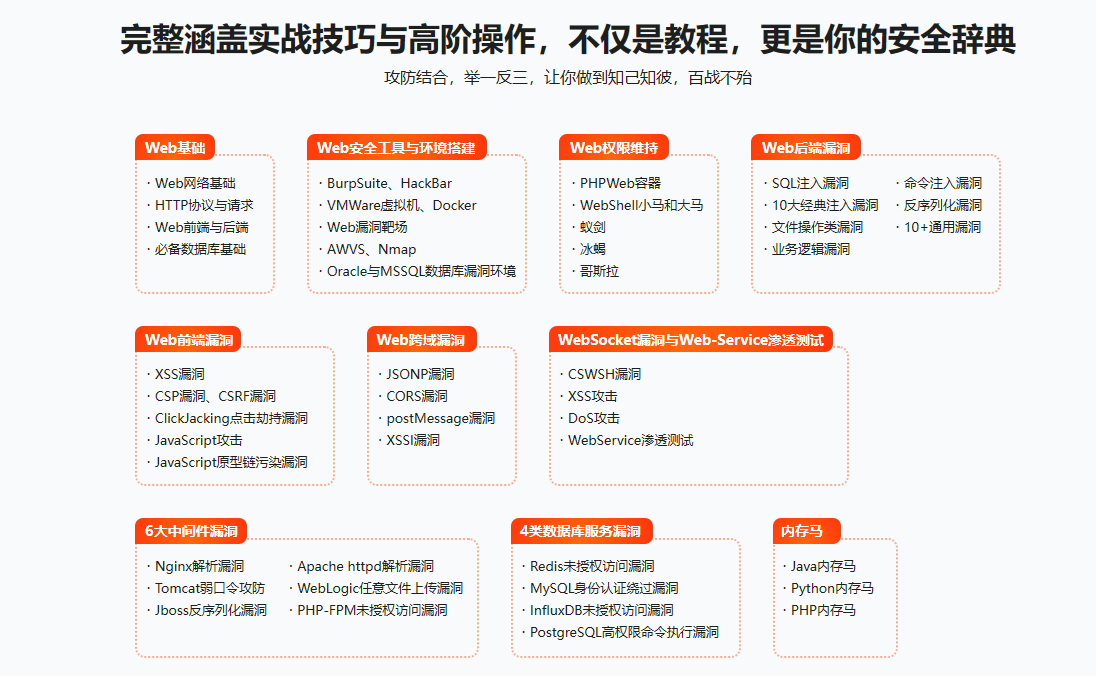

课程涵盖各种类型的Web安全漏洞攻防技术,每种漏洞类型均有实战案例、及攻防双向讲解,为你揭示Web安全漏洞攻防的体系全貌,让你能够胜任初级Web渗透测试工程师工作,对于有一定基础的学员可系统全面掌握Web安全技能、查缺补漏,也适合对网络安全感兴趣的同学。

适合人群

零基础想入门Web安全渗透测试的用户

从理论转变为实战系统学习Web安全渗透测试的用户

进行系统性查缺补漏的信息安全从业者

其他IT行业想转行Web安全渗透测试的用户

对信息安全感兴趣的互联网从业者(开发、测试、运维等)

技术储备

计算机基础

环境参数

操作系统 Windows系统

JDK 8

虚拟机 Vmware

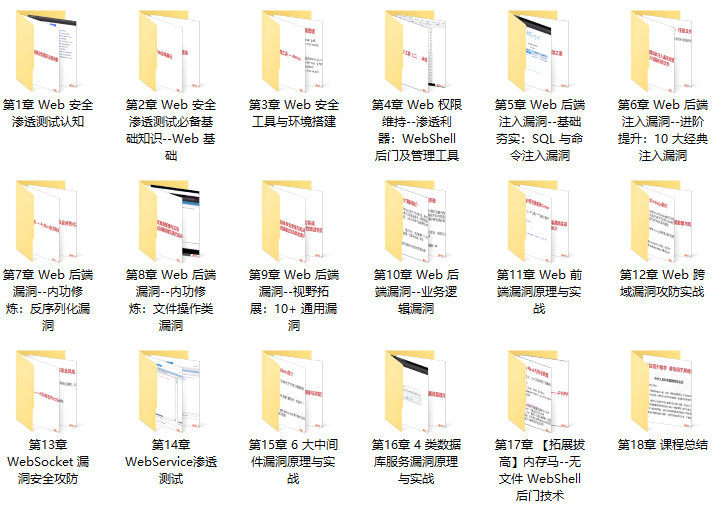

课程目录

├── 第10章Web后端漏洞–业务逻辑漏洞/

│ ├── [ 42M] 10-1业务逻辑漏洞初探

│ ├── [ 64M] 10-2认证绕过漏洞原理与实战:身份认证场景绕过

│ ├── [ 71M] 10-3验证码逻辑漏洞原理与实战:跳过验证码校验阶段绕过

│ ├── [ 62M] 10-4越权漏洞原理与实战:越权修改其他用户密码及添加账号

│ ├── [ 41M] 10-5支付漏洞实战:篡改商品价格数据

│ └── [ 27M] 10-6邮箱轰炸攻击原理与实战:被打爆满的邮箱

├── 第11章Web前端漏洞原理与实战/

│ ├── [ 33M] 11-10XSS漏洞实战场景之a标签href属性注入点

│ ├── [ 30M] 11-11XSS漏洞实战场景之XML报文注入点

│ ├── [ 77M] 11-12XSS漏洞防御之道:从一些XSS绕过案例看如何正确防御

│ ├── [ 56M] 11-13CSP——内容安全策略简介与绕

│ ├── [ 25M] 11-14CSRF——跨站请求伪造漏洞原

│ ├── [ 44M] 11-15CSRF实战:诱使用户触发密码修改

│ ├── [ 42M] 11-16CSRF漏洞防御绕过之Referer头检测

│ ├── [ 37M] 11-17CSRF漏洞防御之道

│ ├── [ 55M] 11-18前端漏洞组合拳之XSS与CSRF:通过XSS窃取Ant

│ ├── [ 35M] 11-19不容小视的ClickJacking点击劫持漏洞

│ ├── [ 96M] 11-1XSS——跨站脚本漏洞原理与常见

│ ├── [ 41M] 11-20JavaScript攻击:token客户端生成绕过

│ ├── [ 98M] 11-21JavaScript原型链污染漏洞原理浅析

│ ├── [ 49M] 11-22JavaScript原型链污染漏洞原理浅析

│ ├── [ 93M] 11-23JavaScript原型链污染漏洞实战:从变量污染到R

│ ├── [ 36M] 11-2反射型XSS漏洞原理和实战:需要循循善诱的攻击利用

│ ├── [120M] 11-3前端攻击花样——XSS漏洞常见利

│ ├── [ 43M] 11-4BeEF——XSS渗透攻击框架

│ ├── [ 36M] 11-5存储型XSS漏洞原理和实战:来自保存在服务端的XSS攻击

│ ├── [ 74M] 11-6DOM型XSS漏洞原理和实战:不经过Web后端处理的纯前

│ ├── [ 31M] 11-7XSS漏洞实战场景之Ajax请求

│ ├── [ 22M] 11-8XSS漏洞实战场景之Header头注入点

│ └── [ 31M] 11-9XSS漏洞实战场景之JS字符串注入点

├── 第12章Web跨域漏洞攻防实战/

│ ├── [ 20M] 12-1初探Web跨域

│ ├── [ 96M] 12-2Web跨域实战:JSONP跨域漏洞

│ ├── [ 72M] 12-3Web跨域实战:CORS跨域漏洞

│ ├── [ 63M] 12-4Web跨域实战:postMessage跨域漏洞

│ └── [ 30M] 12-5XSSI——跨域脚本包含漏洞原理

├── 第13章WebSocket漏洞安全攻防/

│ ├── [ 22M] 13-1浅谈WebSocket安全

│ ├── [ 81M] 13-2CSWSH——跨站点WebSoc

│ ├── [ 49M] 13-3在线聊天弹框?——XSS攻击We

│ └── [ 36M] 13-4可用性攻击——DoS攻击WebS

├── 第14章WebService渗透测试/

│ ├── [ 65M] 14-1初探WebService

│ ├── [ 51M] 14-2方法论——WebService渗

│ └── [ 53M] 14-3编写WebService漏洞靶场及渗透实战

├── 第15章6大中间件漏洞原理与实战/

│ ├── [ 50M] 15-1Nginx解析漏洞原理与攻防实战

│ ├── [ 50M] 15-2Apachehttpd换行解析漏洞原理与攻防实战

│ ├── [ 66M] 15-3Tomcat从弱口令到getshell攻防实战

│ ├── [ 49M] 15-4WebLogic任意文件上传漏洞原理与攻防实战

│ ├── [ 35M] 15-5Jboss反序列化漏洞原理与攻防实战

│ └── [ 87M] 15-6PHP-FPM未授权访问原理与攻防实战

├── 第16章4类数据库服务漏洞原理与实战/

│ ├── [ 44M] 16-1利用主从复制攻击未授权的Redis

│ ├── [ 24M] 16-2MySQL身份认证绕过漏洞原理与攻防实战

│ ├── [ 56M] 16-3InfluxDB未授权访问漏洞原理与攻防实战

│ └── [ 37M] 16-4PostgreSQL高权限命令执行漏洞原理与攻防实战

├── 第17章【拓展拔高】内存马–无文件WebShell后门技术/

│ ├── [ 24M] 17-1揭秘无文件WebShell——内

│ ├── [ 66M] 17-2无文件WebShell(一)——

│ ├── [ 35M] 17-3无文件WebShell(二)——

│ └── [ 46M] 17-4无文件WebShell(三)——

├── 第18章课程总结/

│ └── [ 82M] 18-1课程总结

├── 第1章Web安全渗透测试认知/

│ ├── [ 22M] 1-1课程导学

│ ├── [199K] 1-2欢迎加入QQ学习交流群.pdf

│ ├── [ 14M] 1-3迈入Web安全渗透测试的大门

│ ├── [ 19M] 1-4谈谈Web安全渗透测试的应用与发展

│ ├── [ 50M] 1-5Web安全渗透测试相关岗位技能要求

│ ├── [9.5M] 1-6Web安全渗透测试的工作流程

│ ├── [ 18M] 1-7网络安全相关法规讲解

│ └── [ 34M] 1-8从一个案例开始Web安全渗透测试

├── 第2章Web安全渗透测试必备基础知识–Web基础/

│ ├── [ 33M] 2-1Web网络基础

│ ├── [ 52M] 2-2HTTP协议与请求

│ ├── [ 11M] 2-3常见服务及端口

│ ├── [ 35M] 2-4Web架构基础与Web集成环境搭建

│ ├── [ 67M] 2-5Web前端基础

│ ├── [ 80M] 2-6Web后端基础

│ └── [ 74M] 2-7必备数据库基础

├── 第3章Web安全工具与环境搭建/

│ ├── [121M] 3-1Web安全神器——BurpSuit

│ ├── [ 24M] 3-2浏览器插件——HackBar

│ ├── [ 14M] 3-3VMWareWorkstation安装使用

│ ├── [ 70M] 3-4VMWare虚拟机安装

│ ├── [ 45M] 3-5Ubuntu虚拟机安装Docker

│ ├── [ 84M] 3-6Web漏洞靶场搭建

│ ├── [ 82M] 3-7Web漏洞扫描器——AWVS

│ ├── [ 31M] 3-8网络扫描工具——Nmap

│ └── [ 56M] 3-9Oracle与MSSQL数据漏洞环境搭建

├── 第4章Web权限维持–渗透利器:WebShell后门及管理工具/

│ ├── [ 25M] 4-1初探WebShell

│ ├── [ 28M] 4-2隔离环境中跑木马——PHPWeb容

│ ├── [ 49M] 4-3由小及大——WebShell小马和

│ ├── [ 17M] 4-4浓缩就是精华——一句话木马

│ ├── [ 46M] 4-5WebShell工具——蚁剑

│ ├── [ 77M] 4-6WebShell工具——冰蝎

│ └── [ 62M] 4-7WebShell工具——哥斯拉

├── 第5章Web后端注入漏洞–基础夯实:SQL与命令注入漏洞/

│ ├── [ 54M] 5-10SQL注入实战:利用日志写WebShell

│ ├── [ 92M] 5-11SQL注入实战:MySQLUDF提权

│ ├── [ 54M] 5-12宽字节注入实战:转义就一定安全吗

│ ├── [ 98M] 5-13SQL注入神器:sqlmap自动化注入

│ ├── [106M] 5-14SQL注入实战:Oracle数据库场景注入

│ ├── [ 70M] 5-15SQL注入实战:Oracle提权利用

│ ├── [ 72M] 5-16SQL注入实战:MSSQL数据库场景注入

│ ├── [ 47M] 5-17SQL注入实战:MSSQL提权利用

│ ├── [ 39M] 5-18SQL注入漏洞防御之道

│ ├── [ 27M] 5-19漏洞老大——命令注入漏洞

│ ├── [ 23M] 5-1揭开SQL注入漏洞的神秘面纱

│ ├── [ 51M] 5-20命令注入实战:绕过无回显场景的攻击利用

│ ├── [ 20M] 5-21命令注入漏洞防御之道

│ ├── [119M] 5-2SQL注入实战:回显场景–联合查询型注入

│ ├── [114M] 5-3SQL注入实战:响应二元组场景–布尔型注入

│ ├── [ 93M] 5-4SQL注入实战:无回显场景–时间延迟型注入

│ ├── [ 58M] 5-5SQL注入实战:数据库报错回显场景–报错型注入

│ ├── [ 71M] 5-6扩展知识:报错型注入原理

│ ├── [ 36M] 5-7SQL注入实战:可多语句执行场景–堆叠型注入

│ ├── [ 49M] 5-8SQL注入实战:潜在的危害–二次注入

│ └── [ 68M] 5-9SQL注入实战:select…intoout

├── 第6章Web后端注入漏洞–进阶提升:10大经典注入漏洞/

│ ├── [ 46M] 6-10SQL注入的猪朋狗友——XPat

│ ├── [ 70M] 6-11XXE——XML外部实体注入漏洞

│ ├── [ 69M] 6-12XXE——XML外部实体注入漏洞

│ ├── [ 36M] 6-1命令注入的兄弟——代码注入漏洞

│ ├── [ 84M] 6-2表达式也能翻天——表达式注入漏洞

│ ├── [ 78M] 6-3参数可控也危险——参数注入漏洞

│ ├── [ 88M] 6-4从核弹级漏洞Log4Shell看JNDI注入漏洞

│ ├── [ 59M] 6-5碰碰运气——SSI注入漏洞

│ ├── [ 49M] 6-6模板也不安全——SSTI漏洞

│ ├── [ 48M] 6-7回车也能攻击——CRLF注入漏洞

│ ├── [ 75M] 6-8SQL注入的孪生兄弟——NoSQL

│ └── [331K] 6-9【补充】Windows系统安装MongoDB数据库.pdf

├── 第7章Web后端漏洞–内功修炼:反序列化漏洞/

│ ├── [165M] 7-1初探反序列化漏洞

│ ├── [438K] 7-2【补充】IDEA与maven安装配置.pdf

│ ├── [ 75M] 7-3【面试必考】ApacheCommonsCollection

│ ├── [ 56M] 7-4反序列化利用工具——ysoseri

│ ├── [ 80M] 7-5渗透Top漏洞——Fastjson

│ ├── [113M] 7-6CTF比赛常见——PHP反序列化漏

│ ├── [ 90M] 7-7Python也搞事情——Pytho

│ └── [107M] 7-8鸡肋也要学——NodeJS反序列化

├── 第8章Web后端漏洞–内功修炼:文件操作类漏洞/

│ ├── [ 25M] 8-10啥都能下载:任意文件下载漏洞原理与实战

│ ├── [ 18M] 8-1初探文件操作类漏洞

│ ├── [ 30M] 8-2文件上传漏洞原理与实战:图片文件上传场景攻击

│ ├── [ 30M] 8-3文件上传实战:绕过前端检测

│ ├── [ 43M] 8-4文件上传实战:绕过MIME类型检测

│ ├── [ 91M] 8-5文件上传实战:绕过文件扩展名检测

│ ├── [ 65M] 8-6文件上传实战:绕过文件内容检测

│ ├── [ 56M] 8-7文件上传实战:PUT方法场景文件上传实战

│ ├── [ 28M] 8-8目录穿越任意文件读漏洞原理与实战:穿越目录读取非预期敏感文

│ └── [ 39M] 8-9文件包含漏洞原理与实战:绕过文件上传后缀限制实现代码执行

└── 第9章Web后端漏洞–视野拓展:10+通用漏洞/

├── [115M] 9-10HRS漏洞原理与实战:利用前后端解析二义性绕过检测

├── [113M] 9-1SSRF原理与实战:攻击内网Redis实现getshell

├── [ 29M] 9-2任意URL跳转漏洞原理与实战:修改跳转URL到钓鱼站点

├── [ 17M] 9-3敏感信息泄露漏洞原理与实战:Web前端账号信息泄露

├── [ 46M] 9-4暴力破解攻击原理与实战:暴破登录Web后台

├── [ 44M] 9-5DoS——拒绝服务攻击原理与实战

├── [ 23M] 9-6未授权访问漏洞原理与实战:通过未授权访问Web管理页面实现

├── [ 34M] 9-7变量覆盖漏洞原理与实战:GLOBALS全局变量覆盖导致代码

├── [ 64M] 9-8弱类型漏洞原理与实战:MD5哈希碰撞攻击

└── [ 87M] 9-9Web缓存投毒攻击原理与实战:利用缓存恶意响应攻击其他用户

└── 资料代码/

请先 !